BadUSB retourne Les pirates informatiques publient un code qui pourrait infecter des millions de périphériques USB

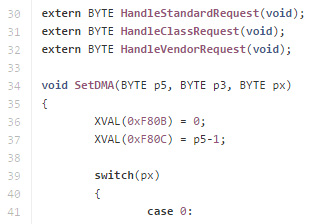

Un fragment de code à partir du firmware reprogrammé

Les deux chercheurs en sécurité - Adam Caudill et Brandon Wilson - justifiaient leur libération au public Derbycon ce qui suit: « La croyance que nous avons est que tout cela devrait être public. Il ne devrait pas être retenu. Donc, nous publions tout ce que nous avons. Cela a été largement inspiré par le fait que [SR Labs] n'a pas communiqué leur matériel. Si vous allez prouver qu'il ya une faille, vous avez besoin de libérer la matière afin que les gens puissent défendre contre « leur raison d'être, bien que quelque peu téméraire, n'est pas tout à fait erronée. BadUSB est potentiellement un énorme problème, et quelqu'un doit allumer un feu sous la Derriere collective des fabricants de périphériques USB afin qu'ils essaient effectivement de le réparer. Comme toujours avec des vulnérabilités comme celui-ci, il est impossible de dire combien de temps il a été utilisé - par les pirates de chapeau noir, par la NSA - avant que quelqu'un comme Kohl, Caudill, ou Wilson divulgue publiquement.

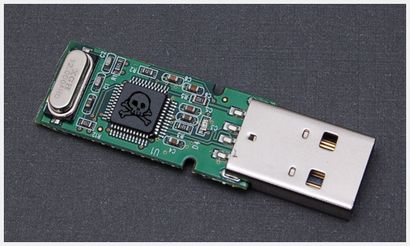

La puce du contrôleur USB est la grande puce au milieu (ils ne sont généralement pas avoir un crâne sérigraphié sur eux cependant).

Caudill et Wilson ont réussi à reprogrammer le firmware d'un microcontrôleur USB Phison, de sorte que quand il est branché sur un ordinateur hôte, il usurpe l'identité d'un clavier types quelle que soit les frappes de touche l'attaquant veut. Ce microcontrôleur USB piraté pourrait être à l'intérieur d'une clé USB, souris, imprimante - peu importe. Phison est l'un des plus grands fabricants de microcontrôleurs USB du monde - et il est important de noter que, au moins autant que nous le sachions, il n'y a que des microcontrôleurs Phison qui ont eu leur firmware reprogrammé par des pirates. D'autres micro-contrôleurs sont probablement vulnérables d'une manière similaire, mais personne n'a publié aucune vulnérabilité ... encore.

Curieusement, en utilisant une souris PS / 2 et le clavier est en fait une bonne idée aussi.

Aller de l'avant, le problème avec BadUSB - autre que le fait qu'il est très difficile de détecter - est qu'il est presque impossible de boucher le trou. Court de l'hôte (PC) assurant que le périphérique USB n'a pas eu son firmware avec immiscé - quelque chose qui nécessiterait l'hôte de vérifier avec une base de données mondiale des signatures cryptographiques firmware - il n'y a pas vraiment une solution. Les futurs appareils pourraient éviter d'utiliser des microcontrôleurs reprogrammables USB, au lieu d'opter pour ASICs codés en dur ou ROM - mais dans de nombreux cas qui pourraient ne pas être financièrement possible.

Pour le moment, la meilleure atténuation contre BadUSB et d'autres exploits similaires est de maintenir les bonnes pratiques de sécurité: Gardez vos logiciels à jour, ne pas ouvrir les fichiers que vous ne reconnaissez pas, et - un peu comme le sexe en toute sécurité - ne branchez pas de périphérique dans votre ordinateur, sauf si vous savez où ils ont été.

Mon dieu qu'avons ces noobs fait. Aucune façon cela va être fixé pour chaque appareil. Voici la nouvelle hiv de l'informatique. La plupart des gens peuvent à peine mettre à jour et encore moins leur firmware de leur PC. Si cela continue des ordinateurs comme nous le savons qu'il va être mort.

Est-il mauvais je représentais deux grands coffres-forts métalliques ayant des rapports sexuels non protégés?

Si le défaut ne peut pas être fixé, alors quel est le point? Je voudrais tout simplement ces gars-là se taisent au lieu de donner aux gens qui n'ont rien de mieux à faire une idée folle.

Il ne faut pas oublier les limites de ce fait, il est pas la fin du monde tel que nous le connaissons.

* Peut-BadUSB infecter votre ordinateur avec un virus? En général, non, il a besoin de logiciels déjà présents sur vos ordinateurs, comme les logiciels malveillants ou exploitant des vulnérabilités dans les pilotes.

* Alors BadUSB est la plupart du temps inoffensifs? Eh bien non, il peut émuler essentiellement tout type de produit USB. Techniquement, il peut émuler un clavier et une souris, démarrez une invite CMD et désactiver / endommager votre système ou votre navigateur pour visiter / télécharger des logiciels malveillants.

* Peut-il renifler vos mots de passe? Il ne peut certainement si c'est votre clavier / souris qui est infecté, mais d'envoyer ce sur Internet, il faut faire preuve de créativité. Comme émule un commutateur USB / routeur et envoyer des paquets réseau.

* Est-ce qu'un dispositif BadUSB infecter d'autres périphériques USB? Pas directement, il besoin d'un logiciel installé sur votre ordinateur pour le faire. À moins qu'il émule et le télécharger en truquant clavier / souris.

* Comment pouvez-vous vous protéger? Il suffit de détacher le BadUSB sera très probablement tout ce que vous avez besoin sans nuire à votre ordinateur. Laissant attaché est très mauvais.

La menace est qu'un contrôleur USB infecté peut émettre malveillant

commandes clavier pour obtenir le PC pour installer des logiciels malveillants stockés dans son propre

flash. Ceci est aussi mauvais qu'il obtient.

vous avez tort encore une fois.

vous ne devriez pas l'appeler « infecté » parce qu'il ne contamine pas les autres périphériques USB. il contamine logiciel sur la machine insérée dans son, mais pas sur d'autres lecteurs de pouce matériel ou USB.

est en fait un « malicieusement produit » contrôleur USB.

Si quelqu'un bat la merde hors des deux chercheurs en sécurité, je ne serais pas surpris.

Bon pour ces gens-là ... Il est vraiment bien qu'ils n'ont pas la garde du virus de la grippe Variole ou en espagnol. Pelosi dit qu'ils doivent passer afin que nous puissions voir ce qui est en elle. Parfois, il est préférable de garder les choses ... enfermés

trop de limites pour que cela soit une menace réelle. le même exploit peut être dit à tout dispositif qui se branche dans dans un ordinateur.