How-To SSH tunnels d'accès au réseau sécurisé

Avez-vous déjà évité la vérification de votre e-mail sur ce point d'accès sans fil gratuit, de peur de quelqu'un snarfing votre mot de passe? Réseaux sécurisés de confiance ne sont pas toujours disponibles, aujourd'hui, nous allons vous montrer comment utiliser SSH pour garder ces mots de passe POP3 ou IMAP non chiffrées et données en toute sécurité.

SSH (Secure Shell) est normalement utilisé pour autoriser les connexions de ligne de commande sécurisée à un serveur. Il peut également être utilisé pour créer des tunnels de réseau cryptés pour transporter des données non cryptées, telles que des sessions de messagerie. Et vous n'avez même pas besoin d'être un geek Unix pour le faire. Nous allons vous montrer comment le faire à partir de la ligne de commande, puis en utilisant un outil simple pour OS X (si c'est votre truc).

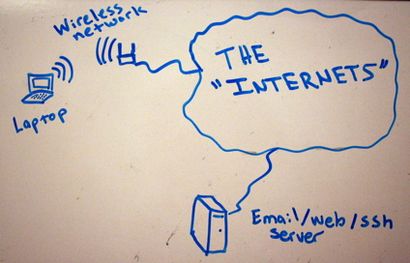

Voici notre exemple configuration du réseau. L'ordinateur portable est connecté à Internet via un point d'accès sans fil non sécurisé. Si nous ne possédons pas, nous ne pas confiance. Plus important encore, nous ne devrions pas faire confiance à aucun des autres utilisateurs du réseau sans fil.

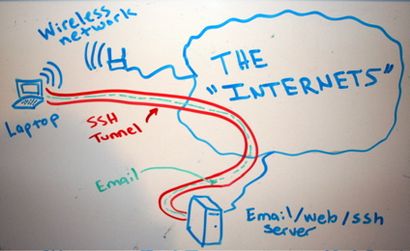

Nous allons utiliser SSH pour créer une paire de tunnels de réseau sécurisés que nous pouvons utiliser pour envoyer et recevoir nos e-mails non cryptés. Vous pourriez être en mesure de créer un seul tunnel pour récupérer e-mail, mais certains fournisseurs ne vous laissera pas envoyer via SMTP à moins que vous avez récemment vérifié votre e-mail à partir de la même machine. Pour les empêcher de penser que nous sommes des spammeurs, nous allons créer des tunnels pour les connexions.

Création des tunnels

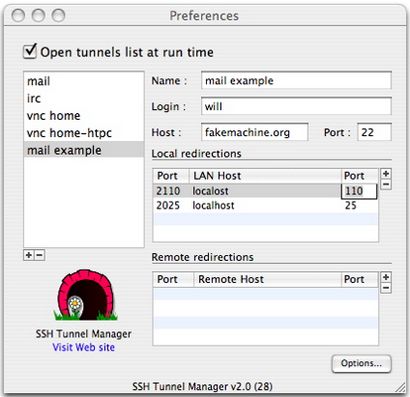

Le tunnel SSH pratiquement connecter le port 2110 sur notre machine locale au port POP3 (110) sur le serveur distant. Rappelez-vous, pour notre exemple, le SSH et le serveur de messagerie sont la même machine.

Le deuxième tunnel pratiquement connecter le port 2025 sur notre machine locale au port SMTP (25) sur le serveur distant.

Pour simplifier les choses, nous pouvons combiner les deux tunnels en une seule commande. Si vous ne l'avez pas mis en place les clés SSH déjà, vous demandera votre mot de passe chaque fois que vous créez le tunnel. Vous pouvez facilement générer un jeu de clés SSH si vous voulez vous éloigner d'entrer votre mot de passe encore et encore. Il y a un guide simple de création de clés SSH serveur Linux Hacks

Configuration du client de messagerie

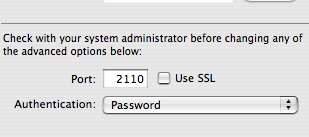

Pour notre client de messagerie se connecter au serveur en utilisant le nouveau tunnel, nous devons faire quelques changements à nos paramètres de compte de messagerie dans notre client de messagerie. Au lieu du nom du serveur, nous utilisons maintenant localhost. Au lieu du port 110 pour l'accès POP3, nous utilisons maintenant 2110.

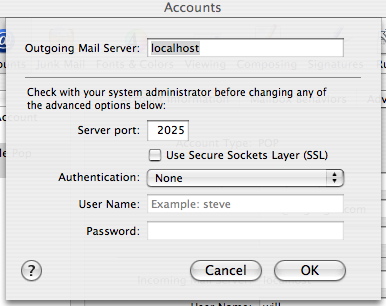

Au lieu du port 25 pour l'accès SMTP, nous utilisons le port 2025. maintenant les tunnels SSH transporteront le trafic vers les ports normaux sur le serveur à l'autre bout du tunnel.

La façon facile

OK, donc nous avons dit que vous ne devez pas être un geek Unix pour tirer celui-off. Si vous utilisez OS X sur un Mac, consultez gestionnaire du tunnel SSH. Il est un utilitaire gratuit conçu pour créer des tunnels SSH sur demande. Télécharger et installer de la manière habituelle. Ci-dessus vous pouvez voir la configuration de notre exemple.

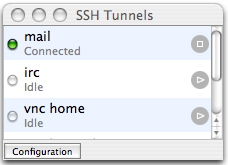

Création du tunnel à la demande est aussi facile que de frapper le bouton de lecture convivial à la recherche.

Tunnels pour tous

tunnels SSH ne sont pas seulement pour le courrier électronique. Ils peuvent être utilisés pour transporter à peu près tout type de trafic. Si vous avez prêté attention, vous auriez remarqué que nous les utilisons pour l'IRC et VNC ainsi. Hack-A-Day est un guide pour l'envoi de votre trafic web à travers un tunnel en utilisant PuTTY pour Windows. Pour notre exemple, nous avons gardé des services SSH et email sur la même boîte, mais vous pouvez également rediriger le trafic à distance à une autre machine si le courrier électronique et SSH sont sur des serveurs distincts.